מתחילת שנות האלפיים ועד חודש יוני 2004 המתינו אנשי אבטחת המידע בציפייה דרוכה. הסמארטפונים החלו להיות נפוצים ברחבי העולם והמרחק בין יישומי המחשב ליישומים המוצעים לנו במכשיר הסלולרי הלך והצטמצם. כולם ידעו שהוא יגיע, אך אף אחד לא היה בטוח באיזה אופן, היכן ומתי בדיוק הוא יפגע. בחודש יוני הגיע CABIR, ונתן לכל הממתינים את האות:

תעשיית הוירוסים הסלולריים יצאה לדרך.

המילה "וירוס", אשר עד לאותו הרגע הוזכרה רק בהקשר למחשבים או מפי נביאי זעם למיניהם, הבהילה את הצרכנים ואת חברות הסלולר, שהיו למודי טראומה מהיכרותם עם וירוסי המחשב, וחששו מפני מעבר של אותם אלמנטים מזיקים אל המכשירים הסלולריים, אשר במקרים רבים מכילים מידע יקר ערך, אישי ומקצועי אף יותר מזה ששמור במחשב. מהצד השני של המתרס, גרמה ההסטריה לעליית עניין בקרב גורמים עיסקיים שונים אשר ששו לעוט על השוק החדש והלא מנוצל.

מאז ועד היום יצאו לשוק מוצרי אבטחת מידע סלולריים רבים, הראשונים בהם היו של החברות McAfee ו- F-Secure. הבעיה היחידה הייתה שממש כמו מערכת ה"חץ" המהוללת ליירוט טילי אויב, גם תוכנות אלה לא נבדקו בזמן אמת, מה שהעלה חשש ליכולותיהן לעמוד בפני מתקפה אמיתית.

צוות CERT הישראלי (Computer Emergency Response Team, להלן מב"ל - מענים בהולים למחשוב), הוא גוף ממשלתי המספק שירות בנושא פרצות אבטחת מידע. במב"ל טוענים כי כיום, ישנם מספר משתנים אשר מונעים התקפה בסדר גודל משמעותי. בין הגורמים ניתן למנות שוני גדול בין מכשירים, ביזור במערכות ההפעלה והעדר מערכת הפעלה דומיננטית וקישוריות מוגבלת בין רשתות. עם זאת, גם במב"ל יודעים כי לא לעולם חוסן. בסקירה מקיפה שנערכה בארגון נכתב, בין השאר: "נשאלת השאלה, האם הבהלה הייתה לשווא. כנראה שלא, הבהלה פשוט הייתה מוקדמת מדי".

"אנחנו רגע לפני שמשהו קורה", מתריע טל קנדל, מהנדס מערכות בכיר בחברת אבטחת המידע Symantec, "בגלל שעוד לא הייתה מתקפה רצינית, אנשים לא מודעים לגודל האיום. זה יקרה, השאלה היא מתי, וכשזה יקרה, איזור שלם – בין אם גיאוגרפי או לוגי, עלול להפגע".

If you will build it, they will come

ההתקדמות המואצת בטכנולוגיית הסלולר הפכה למעשה את הנייד שבכיסנו למחשב קטן, המכיל זכרון נרחב, מגוון אפשרויות קישור ומערכת ההפעלה ייחודית. לצד היתרונות העצומים הטמונים בכך, ניצבת בין צללי הטכנולוגיה גם תעשיית ה-X: וירוסים, תולעים, סוסים טרויאנים ועוד.

.jpg)

להערכתו של ד"ר אדם או'דונל, מנהל מחלקת טכנולוגיות חדשות בחברת אבטחת המידע Cloudmark, הבעיה רק מתחילה: "שוק וירוסי המחשב כבר תחרותי מאוד, בעוד שזה הסלולרי נחשב לבתולי. הדבר היחיד שחסר הוא משיכה כלכלית בכתיבת תוכנות זדוניות לסלולר. ברגע שנעשה הכל דרך המכשיר הסלולרי, דוגמת פעולות בנקאיות, המכה לא תאחר לבוא". גם שחר גייגר-מאור, אנליסט בכיר בחברת STKI מעריך כי שוק אבטחת המידע הסלולרי עתיד לצמוח: "ברגע שהאקרים או קראקרים יבינו שיש פה עניין, הם יבואו. כרגע, רוב ההתמקדות עודנה נמצאת ביעדים ה'קלאסיים', אבל העלייה בטכנולוגיה סופה שתמשוך את ההאקרים לתחום".

"צריך להבין", מסביר גייגר-מאור, "במצב בו הסמארטפונים יורדים מרמת המנהל לרמת העובד בשטח והאיש הפשוט, הם הופכים למיינסטרים, ואז האיום ברור. לפי מנהלי מערכות המידע בארץ – הפתרונות הקיימים בהחלט לא מספקים".

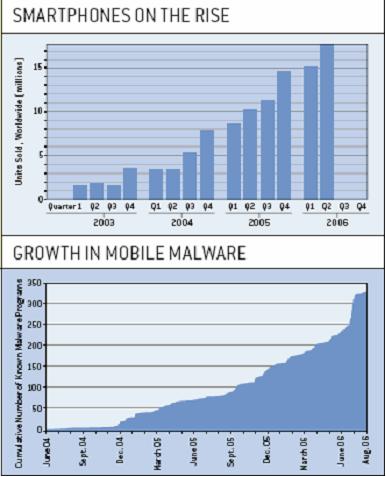

כניסת הסמארטפונים למיינסטרים היא כבר מזמן לא בגדר תחזית. לפי חברת המחקר גרטנר, מכירות הסמארטפונים עלו מ-25 מיליון יחידות ברבעון הראשון של 2007, ללמעלה מ-32 מיליון יחידות ברבעון המקביל בשנת 2008, עלייה של כ-29 אחוזים. יחד עם עלייה זו, פורחת תעשיית ה-X. חברת F-Secure הפינית העריכה השבוע כי קיימים כיום למעלה מ-400 סוגים שונים של תוכנות סלולריות זדוניות בדרגות פגיעה שונות, כאשר כ-80% מהן נכתבות עבור מערכת ההפעלה סימביאן.

דמיון מדהים. הגדילה בשוק הסמארטפונים, לצד הגדילה בכמות הוירוסים הסלולריים

כך, עם ההתקדמות, השמחה המלווה את הפיכתו של הנייד למכשיר שעושה הכל מהולה גם בחשש. "ככל שאתה נפתח, אתה חשוף יותר", מבהיר ג', מחברת אבטחת המידע White-Cell, "ואין פתרונות של מאה אחוז. צריך לעבוד בשיטת הבצל, ולמגן כמה שיותר שלבים בהתקשרות הסלולרית - מהרשת ועד המכשיר עצמו ".

אבו-קאביר

נחזור ל-CABIR - הוירוס הסלולרי הראשון, אשר נכתב ככל הנראה אי-שם בספרד, לא נועד לגרום נזק גדול מדי, אלא "רק" לרוקן את סוללת המכשיר הנייד, לא בעיה שמטען נאמן לא יכול לפתור. לצורך המשך ההשוואה לשטח המוכר, נזכיר כי גם לוירוס המחשב הראשון לא היו כוונות זדוניות מדי – הוירוס ELK CLONER אשר הופיע ב-1981 בסך הכל גרם לכך שבדיסקטים המכילים מערכות הפעלה נגועות הופיע שירון קצרצר וחביב (ראה מסגרת). מאז אותו וירוס תמים ועד היום התפתחו וירוסי המחשב עד לרמה בה כל אדם, ארגונים ואף מדינות רואים בהם איום שאין להמעיט בערכו.

.jpg)

ELK CLONER. הוירוס הזדוני הראשון פותח שנתיים לאחר מכן, ב-1983, ורק אז נטבע המונח "וירוס"

הסיכון שהיווה CABIR לא היה במטרתו, שהייתה תמ אלא באופן ההדבקה - ל-CABIR הייתה היכולת ההרסנית להעתיק עצמו למכשירים שכנים באמצעות התקן הבלוטות'.

"יש לך חור בשן הכחולה"

"לא חסרות דרכים להדבק", מספר קנדל, "קוד זדוני שעובר בהודעת SMS יכול להיות מופץ לכל ספר הטלפונים השמור במכשיר. גם דרך הבלוטות' אפשרי מאוד לחדור למכשיר נייד ולבצע פעולות זדוניות, אבל במקרה הזה צריך קירבה פיזית לגורם המודבק".

ואכן, העבר מראה כי ל-ComWarrior, תולעת סלולרית שהתגלתה ב-2005 הייתה היכולת לעבור דרך הבלוטות' ואז לשלוח את עצמה כהודעת טקסט לכל המספרים שבספר הטלפונים של המכשיר המודבק. ComWarrior היתה משכפלת עצמה גם לתוך הזיכרון הנשלף ומערכת ההפעלה. הנזק שגרם למשתמש בא לידי ביטוי בחיוב מוגבר על הודעות ולעיתים אף הרס מוחלט של המכשיר.

ניסוי שנערך באוניברסיטת טורונטו שבקנדה בשנת 2004, תיאר כיצד קבוצת סטודנטים שהסתובבה עם מחשב פאלם נגוע בתולעת בקניונים הומים, הצליחה להדביק אלפי מכשירים בפרק זמן של 48 שעות, באמצעות סריקה אחר התקני בלוטות' פעילים בסביבה והעברת הקובץ הנגוע.

.jpg)

תוצאות הניסוי באוניברסיטת טורונטו. אלפי מכשירים נגועים בתולעת Bluetooth

דרך נוספת להדבקה היא אתרים זדוניים ושיתוף קבצים. מעט לאחר הגעת ה-ComWarrior הגיע החלוץ בתחום: ה-Doombot, סוס טרויאני שהתחזה למשחק Doom II ופיתה משתמשים להוריד אותו. Doombot לא היה סתם וירוס, אלא כזה עם כבוד לסוללי הדרך, ומייד עם הורדתו היה מונע מהסלולרי להעלות את מערכת ההפעלה, ולאחר כבוד היה מתקין בו גם את שני קודמיו לעשייה – CABIR ו-ComWarrior.

יום הדין מגיע

דרך ההדבקה האחרונה שתיארו המומחים היא הבעייתית ביותר ליישום, אך גם המסוכנת ביותר. מה שצוות מב"ל מכנה כ"תסריט יום הדין" הוא בעצם צורת הדבקה המוכרת לנו יותר ממחלות אמיתיות – הדבקה דרך האוויר. "כל המפעילים ערכו בדיקות כדי להבין מה המשמעויות של מתקפת OVER THE AIR", מסביר קנדל, "וחלקם גם יישמו פתרונות, אך לא מדובר בפתרונות שלמים".

לפי תסריט זה, התוקף מדביק את הנייד שלו בוירוס כלשהו. בעת שיחת טלפון סלולרית או בעת שימוש באחד מהשירותים המתקדמים המוצעים על-ידי הרשת, המכשיר הנייד מעביר את הוירוס לרשת עצמה. במידה ובמהלך הדרך מצליח המכשיר להדביק צומת מרכזי ברשת, הדרך להדבקת הרשת כולה קצרה מאוד. "זה מסובך, אך בהחלט אפשרי אם הרשת לא מוגנת", מזהיר קנדל, "המפעילות יודעות את זה, ויש הפרדת רשתות ופיירוולים, אבל בסופו של דבר, ב-IP אפשר לעשות הכל".

ג' מ-WhiteCell לא לגמרי מסכים עם הקביעה, וטוען כי האבטחה הקיימת כיום ברמת הרשת היא בסיס טוב להמשך: "מפעיל סלולרי יעשה הכל כדי לא להיות במצב בו הוא נטול השפעה ברשת שלו. אם יעקפו אותו הוא ירגיש כמו חיה פצועה ולכן רב הפתרונות הטובים הם ברמת המפעילה".

צ'רלי בבית חולים, הוא פצוע קשה, לא יודעים מה יש לו!

אז מה באמת יקרה לנו אם ניפגע על-ידי וירוסים סלולריים? "דמיין לעצמך ש-10,000 מנויים של מפעילה סלולרית יגיעו באותו יום למעבדת התיקונים ויבקשו להחליף את המכשיר", מפרט קנדל את ההשלכות, "בנוסף, יש את האפשרות לפרוץ רשת בשביל הפצת SPAM, ובארגונים יש גם את העניין של גניבת המידע השמור בסלולר – הרי הנטייה היא לעשות הכל באמצעות הנייד, והוא נוטה להכיל מידע רב".

לא רק ארגונים נמצאים בסכנה של זליגת מידע - ראו ערך פריס הילטון והסרטונים המפורסמים. במקרה זה, אגב, עד היום לא ברור כיצד הגיעו הסרטונים הפרטיים של היורשת העשירה לידי המפיצים. קנדל, אשר לא מקל ראש בחומרת הבעיה, מנסה להתחקות דווקא אחר מניעיהם של מפיצי הוירוסים. "אנחנו כבר יודעים שזה אפשרי", הוא מדגיש, "צריך לבדוק מה השימוש שלהם. הרי את אף אחד לא מעניין סתם להפיל את מערכת ההפעלה, הכל עניין של כסף. הכי פשוט, למה לא לדבר על חשבון מישהו אחר?"

.jpg)

רוצים לדעת כיצד מגנות עליכם חברות הסלולר? רוצים לדעת אילו חברות ישראליות פעילות בשוק האבטחה הניידת? חלק ב' של הכתבה - בשבוע הבא, רק ב"קומיון".

[email protected]